Phần 1. Tổng quan vấn đề bảo mật trên các hệ thống IoT

Bảo mật hệ thống IoT đang là chủ đề nhận được rất nhiều sự quan tâm từ các nhà nghiên cứu và phát triển hiện nay. Qua nhiều sự kiện tấn công xảy ra với các hệ thống lớn, chúng ta càng nhận rõ tầm quan trọng của tính năng bảo mật trong một hệ thống/thiết bị IoT hiện nay. Mình gửi đến các bạn chuỗi bài viết giới thiệu và hướng dẫn triển khai các giải pháp bảo mật cho một thiết bị IoT, cụ thể là áp dụng cho thiết bị Datalogger (một sản phẩm IoT được phát triển bởi Công ty TNHH Kỹ thuật TAPIT, được thiết kế với vi điều khiển STM32 lõi ARM Cortex – M).

Trước khi đi sâu về các giải pháp, công nghệ bảo mật, chúng ta cần phải nắm rõ về các tải sản, mục tiêu tấn công của hệ thống; cũng như nắm rõ các thuộc tính, mục tiêu của bảo mật. Tại phần đầu tiên của chuỗi bài viết, mình sẽ trình bày các kiến thức tổng quan nhất mà chúng ta cần nắm khi tìm hiểu về bảo mật.

1. Tính cấp thiết áp dụng các giải pháp bảo mật cho hệ thống IoT

Một hệ thống IoT điển hình thông thường bao gồm 5 thành phần liên quan chặt chẽ với nhau. Mặc dù không phải tất cả các thành phần này là cần thiết cho tất cả các hệ thống IoT, tuy nhiên chúng sẽ xuất hiện trong hầu hết các hệ thống. 5 thành phần đó là:

- Các thiết bị IoT

- Cơ sở hạ tầng mạng

- Máy chủ và các dịch vụ máy chủ

- Ứng dụng người dùng

- Bảo mật

Hình 1. Các thành phần trong hệ thống IoT

Tại bối cảnh cuộc cách mạng 4.0 đang diễn ra mạnh mẽ, các công nghệ như Internet of Thing, Trí tuệ nhân tạo, Dữ liệu lớn,.. phát triển với tốc độ nhanh chóng. Theo Gartner [1], tính đến năm 2021, thế giới đã có khoảng 36 tỷ thiết bị IoT, con số này có thể tăng đến 75 tỷ thiết bị trong năm 2030. Dự kiến tổng giá trị doanh thu đến từ điện tử, truyền thông với hệ thống IoT lên đến 21,3 tỷ USD vào năm 2022. Đây là mức tăng 22% so với doanh thu vào năm 2021 là 17,5 tỷ USD.

Tuy nhiên cùng với sự phát triển nhanh chóng của các thiết bị IoT thì vấn đề bảo mật là mối quan tâm lớn nhất đối với các doanh nghiệp trong những năm gần đây khi mà các cuộc tấn công vào thiết bị IoT cũng tăng theo sự mở rộng của số lượng thiết bị IoT được sử dụng trên toàn cầu. Theo báo cáo “2020 IoT Threat” của nhóm UNIT 42 thuộc công ty Palo Alto Networks [2], cho thấy các thiết bị IoT đang gặp vấn đề rất lớn về bảo mật. Khoảng 98% tất cả lưu lượng truy cập IoT không được mã hóa, để lộ thông tin cá nhân và dữ liệu bí mật trên mạng. Khoảng 57% thiết bị IoT dễ bị tấn công ở mức trung bình đến mức cao. Điều này khiến cho các thiết bị IoT trở thành mục tiêu màu mỡ của các kẻ tấn công.

Với sự thiết yếu của bảo mật trong tình hình hiện nay, trong chuỗi bài viết này, chúng tôi đề xuất các phương án và triển khai bảo mật thích hợp cho thiết bị Datalogger sau khi phân tích các mối đe dọa, các kiểu tấn công phổ biến và tham khảo các tính năng, giải pháp bảo mật sẵn có. Mục tiêu là bảo vệ toàn bộ thiết bị từ chương trình, dữ liệu được lưu ở thiết bị cho đến truyền nhận qua môi trường Internet và giao tiếp, cấu hình từ các cổng vật lý.

2. Các mục tiêu tấn công trên hệ thống IoT

Theo bài báo “A Comprehensive IoT Attacks Survey based on a Building-blocked Reference Model” [3], tác giả đã phân loại các tài sản IoT theo các mối đe dọa và khả năng tấn công thành bốn loại mục tiêu tấn công chính:

- Đối tượng vật lý: bao gồm các thành phần phần cứng của hệ thống. Các cuộc tấn công thường truy cập vào phần cứng thiết bị, cơ bản nhất là khai thác các cổng vật lý, ngoài ra còn có thẻ RFID, đầu đọc RFID, vi điều khiển, hay các node cảm biến.

- Các giao thức: bao gồm giao thức kết nối, giao thức mạng, giao thức truyền thông và giao thức dịch vụ web.

- Dữ liệu: bao gồm các dữ liệu được lưu trữ trong các thiết bị IoT hoặc tại các dịch vụ điện toán đám mây. Các cuộc tấn công thường xảy ra trong quá trình dữ liệu được truyền qua môi trường Internet.

- Phần mềm: bao gồm firmware, chương trình ứng dụng, hệ điều hành và các dịch vụ.

Hình 2. Các mục tiêu tấn công trên hệ thống IoT

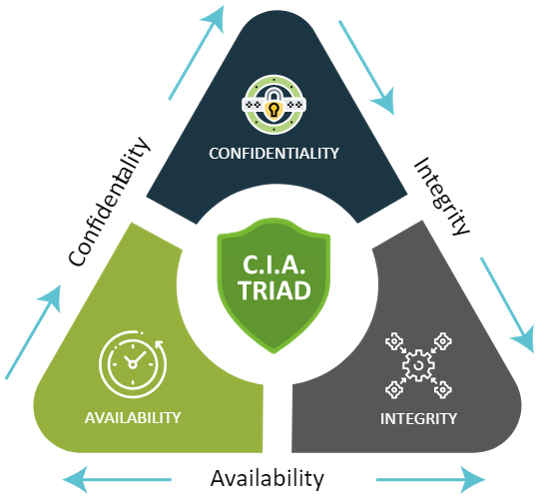

3. Các thuộc tính bảo mật

Hệ quả của các cuộc tấn công không hề nằm trong tầm kiểm soát của những tổ chức, doanh nghiệp, cá nhân quản lý hệ thống và dẫn đến nhiều thiệt hại nặng nề. Với nhu cầu bảo mật thông tin hiện nay, nhiều công nghệ nhằm đảm bảo an toàn hệ thống ngày càng phát triển mạnh. Nhưng điều mà chúng ta cần quan tâm trước hết đó là những thuộc tính chính của vấn đề bảo mật nói chung và bảo mật hệ thống IoT nói riêng là gì. Trong an toàn thông tin, ba thuộc tính quan trọng của bảo mật bao gồm: tính bí mật, tính toàn vẹn và tính khả dụng. Ba thuộc tính này được gọi là Tam giác bảo mật CIA. Ngoài ra, một thuộc tính quan trọng được đề cập trong mật mã học đó là tính xác thực. Cụ thể hơn về các thuộc tính:

- Tính bí mật (Confidentiality): thông tin chỉ được phép truy cập để đọc bởi những đối tượng được cấp phép. Các đối tượng đó bao gồm con người hoặc chương trình máy tính. Tính bí mật được đảm bảo bằng cách giới hạn truy cập về mặt vật lý và mặt logic. Ví dụ về mặt vật lý như sự tiếp cận trực tiếp đến phần cứng thiết bị; ví dụ về mặt logic như truy cập đến thông tin qua môi trường Internet. Một số phương pháp đảm bảo tính bí mật thường được sử dụng như: niêm phong thiết bị tránh kẻ tấn công xâm nhập bề mặt vật lý của thiết bị; yêu cầu người truy cập cung cấp tên truy cập, mật khẩu để xác thực là đối tượng được cấp phép; mã hóa dữ liệu bằng cách sử dụng các giao thức TLS/SSL, IPsec, SSH, PGP; mã hóa dữ liệu bằng cách sử dụng các thuật toán băm, AES, DES,…

- Tính toàn vẹn (Integrity): dữ liệu chỉ được sửa đổi hay xóa bởi những đối tượng được cấp phép; từ đó đảm bảo rằng dữ liệu sẽ không bị thay đổi trong quá trình lưu trữ hay truyền đi bởi những đối tượng không được cấp phép/kẻ tấn công. Ngoài ra, giải pháp bảo mật có tính toàn vẹn có thể thường kết hợp việc xác thực nguồn gốc của dữ liệu hay dữ liệu này thuộc chủ sở hữu là ai, với mục đích đảm bảo dữ liệu có nguồn đáng tin cậy và được gọi là tính xác thực của dữ liệu.

- Tính khả dụng (Availability, còn gọi là tính sẵn sàng): Tầm nhìn của hệ thống IoT là mở rộng việc kết nối càng nhiều thiết bị thông minh và vì vậy, dữ liệu cần được đảm bảo luôn sẵn sàng có thể được truy xuất bởi những người được cấp phép tại bất cứ thời gian nào mà họ muốn. Tuy nhiên, dữ liệu không phải là thành phần duy nhất được sử dụng trong hệ thống IoT, các thiết bị và dịch vụ cũng phải có tĩnh sẵn sàng nhằm đảm bảo kịp thời các yêu cầu hoạt động của người dùng và hệ thống. Một ví dụ điển hình về các cuộc tấn công DoS (Denial of Service) hay còn gọi là cuộc tấn công Từ chối dịch vụ. Tấn công từ chối dịch vụ là cuộc tấn công nhằm làm sập một máy chủ hoặc mạng, khiến người dùng không thể truy cập máy chủ/mạng đó. Vào thời gian đó, máy chủ/mạng không có tính sẵn sàng vì người dùng được cấp phép không thể truy xuất được dữ liệu hay các dịch vụ của hệ thống.

- Tính xác thực (Authentication): được sử dụng để xác minh danh tính của người dùng, quy trình, chương trình thực thi hay thiết bị; tính xác thực thường là điều kiện tiên quyết để cho phép bất cứ ai, bất cứ quy trình nào truy cập vào các tài nguyên trong hệ thống, thiết bị. Hầu hết các phương pháp xác thực sẽ được đặt ở đầu hệ thống vì tính quan trọng của nó, sau khi hệ thống xác thực đối tượng (như việc bạn nhập mật khẩu truy cập vào một website), bạn có thể tiếp cận hơn nhiều tính năng, dữ liệu của hệ thống.

Hình 3. Tam giác bảo mật CIA (Nguồn: https://websitesecuritystore.com/)

Hiểu được các thuộc tính trên có vai trò quan trọng trong quá trình xây dựng một hệ thống thông tin an toàn.

4. Giải pháp bảo mật cho hệ thống IoT hiện nay

Dựa theo các mục tiêu tấn công đã được nhắc đến tại mục 3, các giải pháp bảo mật sử dụng cho các hệ thống IoT được phân chia theo từng mục tiêu bao gồm: đối tượng vật lý; giao thức; dữ liệu và chương trình phần mềm.

1. Đối tượng vật lý:

- Bảo vệ bộ nhớ Flash: đọc/ghi

- Vô hiệu hóa cổng vật lý.

2. Giao thức:

- Sử dụng thuật toán mã hóa khi truyền nhận dữ liệu

- Sử dụng các giao thức TLS/SSL mã hóa dữ liệu trên đường truyền.

3. Dữ liệu và chương trình phần mềm:

- Tường lửa

- Bảo vệ bộ nhớ Flash: đọc/ghi

- Mã hóa dữ liệu tại các bộ nhớ ngoài như tại SD Card, USB, …

- Thực thi chương trình khởi động an toàn

Một cấu trúc hệ thống IoT bao gồm nhiều thành phần khác nhau, vì vậy, việc nghiên cứu về bảo mật cho một thiết bị nằm trong hệ sinh thái IoT sẽ rất phức tạp do sự gắn kết mật thiết giữa các thành phần trong hệ thống. Mình đã trình bày tổng quan về các mục tiêu tấn công thường gặp tại các hệ thống IoT để giúp chúng ta hình dung được những nguy cơ gặp phải; tiếp theo sẽ là các thuộc tính bảo mật, mỗi giải pháp bảo mật sẽ đáp ứng được một số trong nhiều thuộc tính, từ đó giúp cho việc người phát triển lựa chọn các giải pháp phù hợp, đảm bảo duy trì được các thuộc tính đó; và các giải pháp thường sử dụng trong các hệ thống IoT hiện nay.

Tại phần 2 của chuỗi bài viết này, mình sẽ phân tích thiết kế phần cứng, phần mềm của thiết bị, từ đó phân tích hiện trạng bảo mật của thiết bị và đề xuất giải pháp bảo mật phù hợp.

Chúc các bạn thành công!

Nguyễn Thùy Nhiên – Đề tài Capstone Project tại TAPIT

—

Tài liệu tham khảo:

[1] Gartner Says Global Government IoT Revenue for Endpoint Electronics and Communications, https://www.gartner.com/en.

[2] IoT Adoption and Its Security Risks Have Both Grown, https://start.paloaltonetworks.com/unit-42-iot-threat-report.

[3] Abdul-Ghani, Hezam Akram et al. “A Comprehensive IoT Attacks Survey based on a Building-blocked Reference Model.” International Journal of Advanced Computer Science and Applications 9 (2018).