Giao tiếp mở rộng bộ nhớ SDRAM vi điều khiển STM32 với IC IS42S32400F qua giao diện FMC

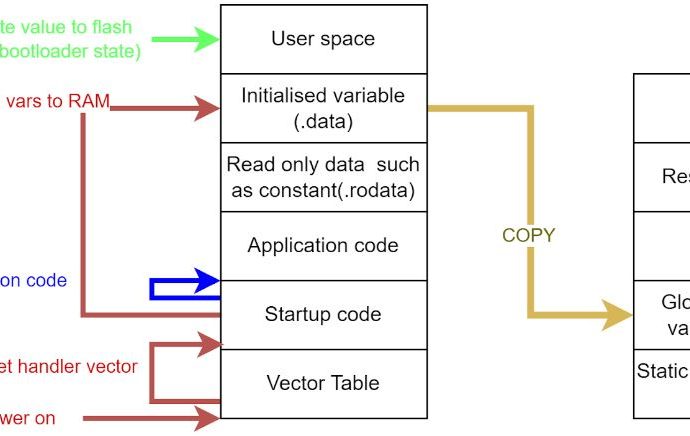

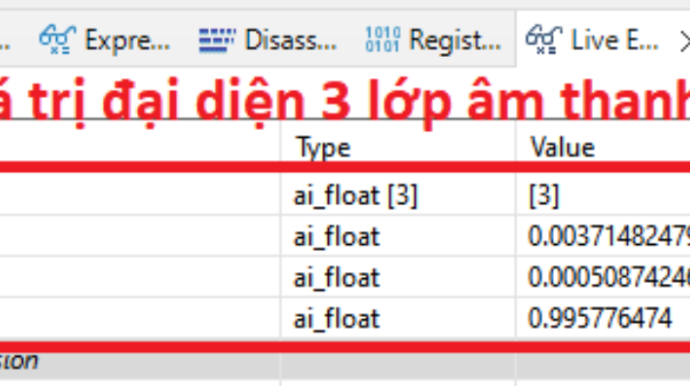

Để mở rộng bộ nhớ RAM cho nhu cầu lưu trữ các dữ liệu của vi điều khiển, người thiết kế dự án cần sử dụng IC nhớ SDRAM để ghép nối với vi điều khiển và thực hiện các cấu hình, khai báo cần thiết để sử dụng bộContinue Reading