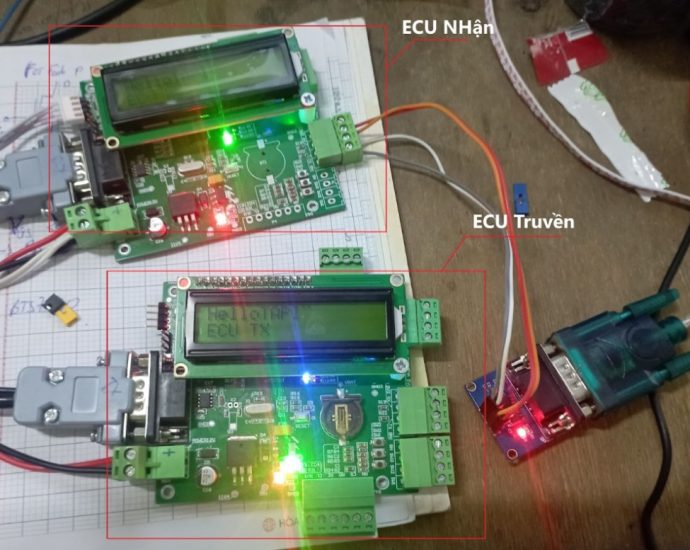

Cấu trúc chương trình C cơ bản trong lập trình Nhúng

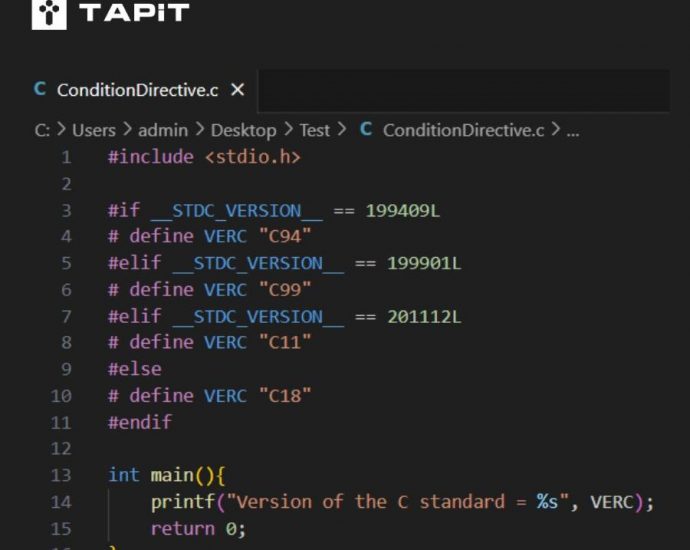

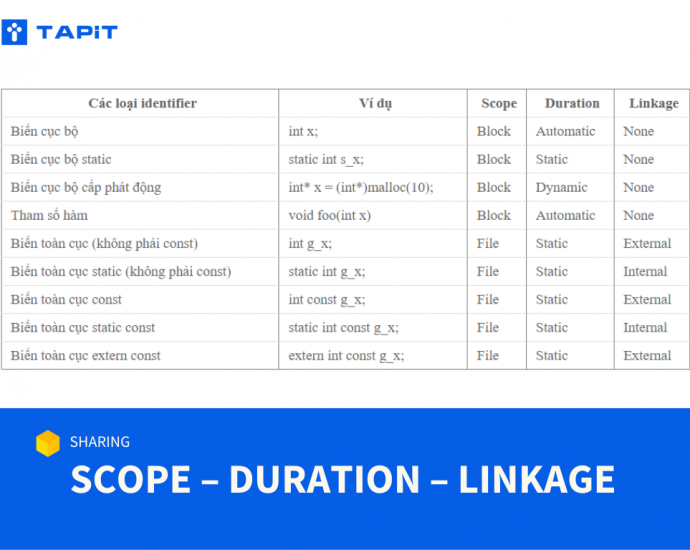

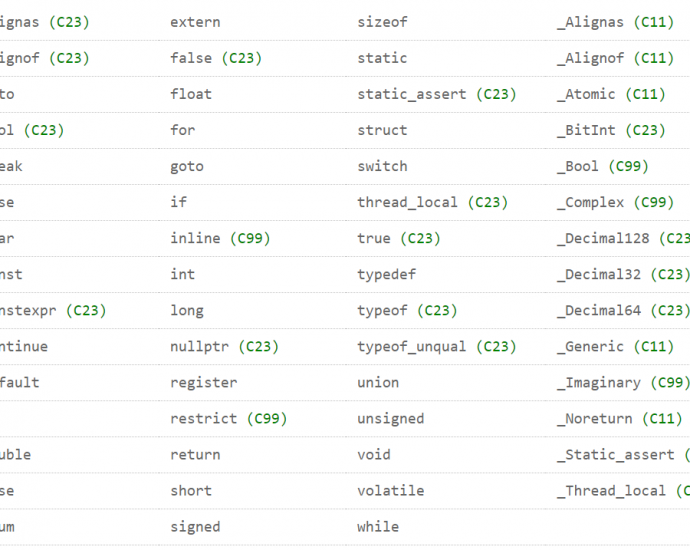

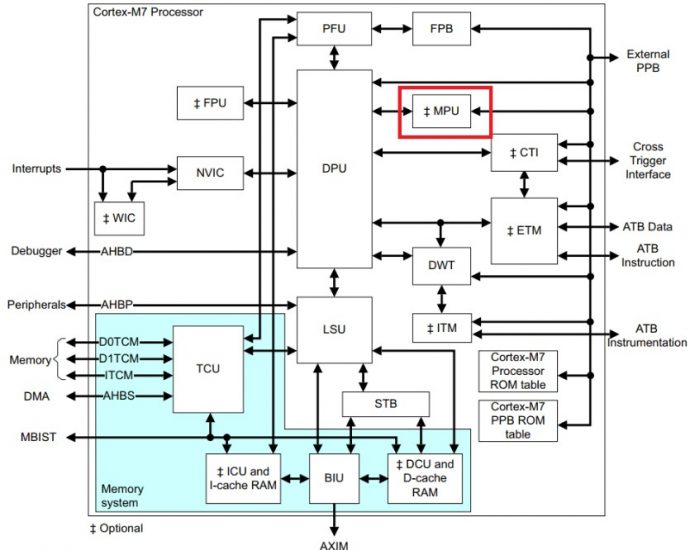

Để xây dựng một chương trình C đặc thù trên vi điều khiển, bạn cần hiểu rõ được cấu trúc các thành phần. Từ đó, bạn có thể nhận biết, phân biệt, đọc hiểu mã code, viết và tối ưu chương trình một cách hiệu quả. Chúng ta sẽ cùng tìm hiểu chi tiết về cấu trúc cơ bản của một chương trình C cho các ứng dụng nhúng.Continue Reading